本文将围绕“利用XSS漏洞将U盘插入设备进行游戏操作的可行性”进行探讨。首先,我们将对XSS漏洞、U盘插入设备的原理及其结合点进行简要介绍。接着,我们从四个不同的方面分析这一攻击方式的可行性,包括XSS漏洞的基本概念、U盘插入设备的风险、游戏操作的实现路径以及安全防护的措施。每个方面将详细阐述其技术背景、潜在威胁及实际操作中可能遇到的挑战。通过对这些因素的综合考量,文章最终将总结出这一攻击方式的实际可行性及其对网络安全的影响。

XSS(跨站脚本攻击)是一种通过注入恶意脚本代码,使得攻击者能够在用户的浏览器上执行未授权的操作的安全漏洞。XSS漏洞通常发生在网页应用程序中,当用户输入的数据未经适当过滤和转义时,攻击者可以插入恶意脚本。这些脚本会被目标浏览器执行,进而执行一系列不良操作,如窃取敏感信息、修改网页内容或发起更复杂的攻击。

XSS漏洞的类型主要分为三种:存储型XSS、反射型XSS和DOM型XSS。存储型XSS是指攻击者将恶意脚本存储在服务器上,而反射型XSS则是在请求中即时返回恶意脚本,DOM型XSS则通过操作DOM对象直接在浏览器端注入恶意脚本。针对这三种类型的XSS漏洞,攻击者可以通过不同的方式实现攻击目的,进而为后续的U盘插入设备操作奠定基础。

在网络安全中,XSS漏洞的危害性不仅限于信息泄露和网站篡改,还包括对受害者设备的控制。如果XSS漏洞可以结合其他硬件漏洞或物理设备接口(如USB接口),攻击者有可能通过浏览器执行恶意代码,进而在设备上启动或操控外部设备,如U盘。因此,了解XSS漏洞的原理是分析其与U盘操作结合的基础。

U盘作为一种常见的便携式存储设备,其广泛应用使得它成为了网络攻击者的一个重要目标。攻击者可以通过制作恶意U盘,利用系统对USB设备的识别漏洞,将恶意程序或者脚本植入受害者的设备。通常情况下,U盘被插入到计算机后,操作系统会自动读取U盘中的内容并执行其上的脚本或程序。

现代操作系统对U盘的识别机制存在一些安全漏洞,这使得攻击者能够利用恶意代码影响系统的正常运行。例如,某些操作系统在执行U盘中的程序时,没有进行严格的安全审核,导致恶意代码能够潜入并获得系统权限。结合XSS漏洞,攻击者可能在浏览器中执行恶意脚本,促使操作系统错误地处理U盘中的程序,进而导致安全事故。

此外,很多操作系统和硬件设备对于USB接口的防护措施并不完善,特别是在默认的自动执行功能开启的情况下,U盘一旦插入,系统可能会自动执行其中的恶意文件。结合XSS漏洞,这种自动执行的过程可能被利用,从而将攻击者的恶意程序与游戏操作结合,控制受害设备的行为。

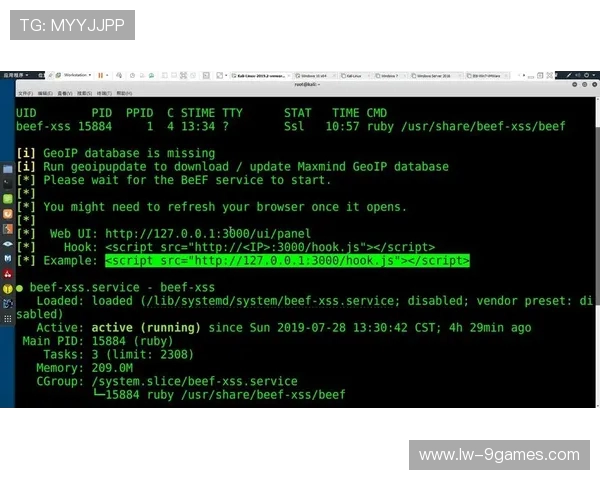

通过XSS漏洞进行游戏操作,通常需要将恶意脚本与外部设备(如U盘)结合,借此控制受害设备。首先,攻击者需要利用XSS漏洞在受害者浏览器中注入脚本,这些脚本可能会控制系统的接口,触发与U盘相关的操作。例如,脚本可以模拟用户的操作,将U盘中的恶意文件通过USB接口与游戏设备进行连接,并启动特定的游戏功能。

在此过程中,XSS漏洞的关键作用在于绕过浏览器的安全防护,利用浏览器本身的漏洞向操作系统发起命令。通过修改浏览器的行为,攻击者可以让U盘与游戏操作进行交互,从而在不直接操作设备的情况下实现远程控制。在这种攻击路径中,XSS漏洞提供了一个入口,使得攻击者能够通过恶意脚本控制设备,而不需要物理接触设备本身。

通过精心设计的恶意脚本,攻击者可以让游戏操作系统认为U盘内的程序是合法的游戏控制指令,从而控制游戏的运行流程。例如,攻击者可以在U盘中植入虚假的游戏数据,伪装成用户的操作命令,改变游戏的进程或修改存档数据。这一过程的成功实施,需要XSS漏洞与U盘的结合点密切配合,同时也要求操作系统和浏览器的安全性存在缺陷。

为了防止XSS漏洞被利用进行恶意操作,首先需要加强浏览器端的安全性。浏览器厂商通常会定期更新安全补丁,修复已知的XSS漏洞。此外,现代浏览器一般会启用安全策略,如内容安全策略(CSP),来限制恶意脚本的执行范围。然而,攻击者仍然有可能绕过这些防护,因此需要更严格的用户输入校验和过滤机制。

针对U盘插入设备的安全性,用户和操作系统可以采取一系列防护措施。操作系统应当关闭或限制U盘自动执行程九游娱乐平台序的功能,要求用户手动选择是否执行U盘中的程序。此外,针对USB接口的安全性,操作系统应定期检查U盘内容,验证其是否存在可疑文件或程序。加强U盘驱动程序和外部设备的权限管理,可以有效减少恶意设备的侵入。

结合XSS漏洞与U盘操作的防护,用户应增强安全意识,避免在不信任的网站或环境下使用U盘。企业和开发者则应加强网络应用程序的安全性,确保输入验证和输出编码得到严格执行,防止XSS漏洞的发生。通过多层次的防护措施,可以显著降低这一攻击方式的可行性。

总结:

利用XSS漏洞将U盘插入设备进行游戏操作的可行性,虽然存在一定的技术挑战,但在特定条件下,仍然具有潜在的威胁。XSS漏洞作为一种常见的安全隐患,能够为攻击者提供远程控制的入口,而U盘插入设备的安全漏洞,则可能成为这一攻击路径的催化剂。然而,当前主流操作系统和浏览器厂商已针对XSS漏洞和USB接口安全采取了一系列防护措施,这大大降低了这种攻击的实施难度。

尽管如此,随着网络攻击手段的不断演进,攻击者仍然有可能通过创新的方式绕过现有防护措施。因此,用户和开发者在保障设备安全方面仍需保持警惕,并加强多层次的防护机制。只有通过综合治理,才能有效应对复杂的安全威胁,确保网络和设备的安全性。